berikut.id – Ransomware telah menjadi media penyerangan siber yang marak digunakan belakangan ini. Kita pun harus selalu waspada supaya bisa terhindar dari kerugian yang ditimbulkannya.

serangan ini terus menjadi momok bagi individu dan perusahaan. Studi Kaspersky menemukan, 2 dari 3 perusahaan di Asia Tenggara pernah mengalami serangan ransomware. Sementara studi Sophos menyebut, nilai tebusan rata-rata yang harus dibayar korban mencapai US$812.360, atau meningkat 4X lipat dibanding angka tahun 2020.

Dua fakta ini menunjukkan, ransomware memang menjadi ancaman cyber security paling serius saat ini. Karena itu, penting bagi kita untuk mengenal apa itu ransomware dan cara mencegahnya.

Secara mendasar, ransomware sendiri termasuk bagian dari keluarga malware (malicious software) atau peranti lunak perusak. Hanya saja secara spesifik mempunyai karakteristik sebagaimana dalam penjelasan berikut.

Mengenal Apa Itu Ransomware

Ransomware adalah gabungan kata dari ransom yang berarti tebusan dan malware yang mana biasanya akan menyerang dengan mengunci data atau informasi penting dari suatu perangkat lalu meminta sejumlah uang kepada korban jika mau dibuka.

Tipikal serangannya sangat bermacam-macam mulai dari memanfaatkan Trojan (peranti lunak jahat yang akan berpura-pura sebagai aplikasi atau file resmi supaya diunduh dan dibuka) hingga berjalan otomatis dari perangkat ke perangkat tanpa perlu interaksi dari para korban.

Agar lebih efisien, uang tebusan ransomware pun kini sering kali memanfaatkan mata uang kripto di mana tak hanya menjanjikan transaksi lebih luas ke berbagai macam negara di seluruh penjuru dunia melainkan juga dapat membuat identitas pelaku sangat susah untuk dilacak.

Jenisnya juga sangat banyak, namun berdasarkan penelusuran yang kami lakukan setidaknya ada empat kategori yang akan membaginya sesuai jenis serangan.

Jenis Ransomware

Encrypting Ransomware – Suatu jenis yang akan menyerang korban dengan melakukan enkripsi pada berbagai file penting di sistem komputer milik korban sehingga lebih susah untuk dibuka jika tanpa kunci deskripsinya.

Non-Encrypting Ransomware – Berbeda dari Encrypting Ransomware, jenis ini hanya akan mengunci akses ke sistem komputer tanpa melakukan enkripsi ke berbagai file sehingga biasanya lebih mudah bagi para ahli untuk membukanya kembali.

Leakware (Doxware) – Jenis yang tidak akan memblokir akses ke sistem komputer atau mengenkripsi berkas file melainkan hanya mengumpulkan informasi sensitif secara rahasia lalu memeras korban dengan ancaman untuk mempublikasikannya.

Mobile Ransomware – Secara spesifik, jenis ransomware ini dirancang untuk menyerang perangkat seluler seperti handphone maupun tablet yang mana bentuk serangannya bisa seperti Encrypting Ransomware, Non-Encrypting Ransomware, maupun Leakware.

Seperti pepatah yang sudah ada, mencegah tentu lebih baik daripada mengobati saat harus berhadapan dengan banyak ransomware di masa sekarang. Berikut beberapa tips biar kita bisa terhindar dari salah satu di antaranya.

Sejarah

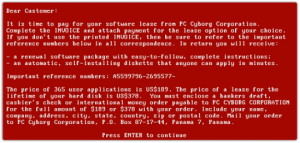

Ransomware diyakini mulai ditemukan pada tahun 1989, berupa AIDS Info Disk Trojan atau disebut juga PC Cyborg Trojan (PCT) yang dibuat oleh Dr. Joseph Popp, seorang ahli biologi dengan gelar doktor dari Universitas Harvard. PCT menjangkiti data yang disimpan ke floppy disk (disket) 5,25 inci. Setiap kali disket tersebut diakses, PCT mengganti file autoexec.bat di komputer korban dan ia akan memantau booting yang dilakukan komputer tersebut. Ketika booting sudah mencapai hitungan 90 kali sejak terjangkit PCT, ia akan menyembunyikan semua direktori dan mengenkripsi semua file, serta meminta tebusan sebesar 189 dolar yang harus dibayarkan ke PC Cyborg Corporation di Panama via pos.

Gambar 1 : Permintaan Tebusan dari AIDS Info Disk Trojan atau PCT

Gambar 1 : Permintaan Tebusan dari AIDS Info Disk Trojan atau PCT

Sejak saat itu setidaknya ada 23 kasus ransomware yang mencuat ke publik hingga sekarang. Di antaranya yang paling terkenal adalah CryptoLocker yang muncul 2 kali di tahun 2013, dan CryptoWall yang muncul 4 kali di tahun 2014 dan 2015 (tiga kali). Negara yang paling banyak terdampak oleh kemunculannya adalah: Amerika Serikat, Jepang, UK, Italia, Jerman dan Rusia. Tahun 2015 adalah tahun serangan ransomware termasif dalam catatan sejarah.

Metode serangan ransomware

Sebagaimana malware umumnya, ransomware menyerang dengan menggunakan trojan yang disamarkan menjadi file atau aplikasi tidak berbahaya, kemudian penggunakan melakukan suatu aksi pada trojan tersebut, baik berupa download (unduh) atau membukanya. Namun, ada tiga metode yang paling sering digunakan penebarnya:

-

Exploit

Exploit adalah suatu peralatan yang digunakan untuk mencari vulnerability (kelemahan sistem), sehingga ketika kelemahan telah ditemukan, penebar ransomware bisa menggunakan kelemahan tersebut untuk menyisipkan ransomware. Biasanya malicious code yang ditanam di sebuah situs web (biasanya berupa iklan), ketika diakses, akan melakukan redirect ke halaman yang membuat pengguna mengunduh exploit.

-

Lampiran email

Penebar ransomware membuat email yang terkesan bisa dipercaya. Contohnya adalah tawaran pekerjaan, newsletter informasi IT, email dari lembaga sosial dan semacamnya yang dalam email tersebut dilampirkan file yang executable seperti .exe, .doc, .js, .msi, .ppt, atau yang lainnya, padahal ia mengandung ransomware. Ketika lampiran tersebut dibuka atau diunduh, ransomware secara tersembunyi sedang diinfeksikan ke komputer.

-

Link(tautan) dalam email

Seperti metode lampiran email, penebar ransomware dengan metode tautan membuat email yang terkesan bisa dipercaya. Namun, email itu mengandung tautan yang sangat menarik untuk diklik atau bahkan memang isi email memerintahkan pengguna mengklik tautan tersebut. Ketika diklik, URL dari tautan tersebut sejatinya mengunduh file yang mengandung ransomware dan menginfeksi komputer.

Selain tiga metode ini, mereka juga menggunakan metode-metode lain yang umumnya digunakan untuk menyebarkan malware seperti: email spam, SMS spam, software downloader, bisnis afiliasi, social engineering, dan juga melalui penetrasi.

Bagaimana penyebar ransomware diuntungkan?

Penyebar ransomware mendapatkan keuntungan dari uang tebusan (ransom). Namun, bagaimana penebarnya bisa mendapatkan tebusan mereka dengan aman dan lancar? Andai mereka menampilkan rekening bank tentu dengan mudah dilaporkan dan langsung diblokir oleh bank yang bersangkutan. Mereka tidak kehabisan akal, ada banyak cara untuk menjamin uang tebusan sampai ke tangan mereka dengan aman.

AIDS Info Trojan, ransomware pertama, menggunakan metode pengiriman cek ke sebuah kotak surat di Panama. Trojan Ransomlock, ransomware yang merajalela di tahun 2009 menggunakan metode pembayaran wire transfer, sedangkan ransomware di tahun-tahun setelahnya umumnya menggunakan Paysafecard, MoneyPak, UKash, CashU, MoneXy. Bahkan sebagian yang ada sekarang masih menggunakan sebagian metode pembayaran ini.

Kemunculan Bitcoin di tahun 2009 mengubah cara pandang masyarakat tentang alat pembayaran digital. Pasalnya, Bitcoin adalah alat pembayaran yang terdesentralisasi. Artinya, ia tidak memiliki ketergantungan pada satu pihak. Sebagaimana rekening bank yang Anda miliki, ia tersentralisasi pada bank tersebut. Ketika bank tersebut memblokir rekening, Anda tidak bisa melakukan apa-apa. Namun, tidak demikian dengan Bitcoin. Bitcoin menggunakan basis data yang didistribusikan ke nodes dari jaringan peer-to-peer ke jurnal transaksi. Bitcoin juga menggunakan kriptografi untuk menyediakan fungsi-fungsi keamanan dasar, seperti untuk memastikan bahwa ia hanya bisa oleh orang memilikinya. Maka, Bitcoin adalah alat pembayaran sempurna untuk meminta tebusan dari ransomware!

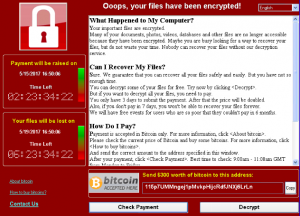

Ransomware yang berkembang belakangan ini hampir semuanya menggunakan Bitcoin untuk menarik tebusan. Pertanyaannya, bagaimana korban bisa mengirim Bitcoin sedangkan komputer mereka terkena ransomware dan tidak bisa diakses? Penebar ransomware sudah mengakomodasi hal ini. Ransomware sengaja tidak mematikan fungsi-fungsi networking dari komputer sehingga korban tetap bisa mengirim Bitcoin, bahkan penebarnya juga memberi “fasilitas” bagi korbannya untuk mencari tahu apa itu Bitcoin dan menonton video tutorial Bitcoin. Luar biasa!

Gambar 2 : Permintaan tebusan dengan Bitcoin

Pertanyaan selanjutnya, katakanlah mereka mendapatkan banyak Bitcoin, lalu bagaimana mereka mencairkannya?

Pertama

sebagaimana sudah disebutkan, bahwa Bitcoin itu terdesentralisasi, menggunakan basis data terdistribusi, menggunakan enkripsi untuk verifikasi kepemilikannya, dll. ini semua membuat Bitcoin memungkinkan untuk dimiliki secara anonim! Bitcoin juga dapat disimpan di komputer pribadi dalam sebuah format file wallet atau disimpan oleh sebuah layanan wallet pihak ketiga. Terlepas dari semua itu, Bitcoin dapat dikirim lewat internet kepada siapapun yang mempunyai sebuah alamat Bitcoin. Topologi peer-to-peer Bitcoin dan kurangnya administrasi tunggal membuatnya tidak mungkin untuk otoritas, pemerintahan apapun, untuk memanipulasi nilai dari Bitcoin atau menyebabkan inflasi dengan memproduksi lebih banyak Bitcoin.

Kedua

Para penebar biasanya melakukan Bitcoin-laundering, yaitu dengan mentransfer bitcoin mereka melalui beberapa block transfer wallets, kemudian menambahkan beberapa layer dalam prosesnya untuk mengacak pola dan menghilangkan jejak. Atau, mereka bisa memanipulasi sebuah pekerjaan online yang darinya mereka mendapatkan uang tunai. Tentunya ini membuat orang sulit memisahkan dan membedakan mana transaksi yang sebenarnya dengan Bitcoin-laundering.

Tips Menghindari Ransomware

Supaya bisa menghindari serangan, beberapa perangkat umumnya sudah dilengkapi dengan proteksi yang cukup bagus. Kita hanya perlu meningkatkan kemampuannya dengan memasang pembaruan teranyar dari sistem operasi maupun antivirus.

Melakukan pemindaian suatu file sebelum dibuka menggunakan antivirus juga kadang-kadang harus dilakukan. Kita dalam hal ini bisa juga memanfaatkan opsi pengecekan berkala secara otomatis dari layanan tersebut supaya lebih mudah.

Pastikan juga untuk mengunjungi situs-situs resmi. Perlu diingat bahwa beberapa rasomware dapat mengelabuhi kita dengan nama-nama yang mirip. misalnya PayePal (plesetan PayPal) atau iTunesCustomer Service (aslinya iTunes Customer Service).

Jangan langsung mengunduh berkas file atau mengetuk link yang dibagikan oleh orang tak dikenal melalui email, media sosial, maupun aplikasi pesan singkat. Beberapa pelaku soalnya juga memanfaatkan metode scamming untuk menyerang para korban.

Membuat pencadangan data secara berkala ke tempat lain juga sangat penting. Jadi nantinya kita tidak perlu membayar uang tebusan ke yang diminta pelaku melainkan bisa memanfaatkan data-data cadangan yang sudah dibuat.